Скуд: что это такое, расшифровка аббревиатуры, система контроля и управления доступом

Содержание:

- Правила установки СКУД

- Технические средства для управления движением персонала и посетителей

- Симбиоз СКУД с иными системами обеспечения безопасности

- Разновидности

- Процесс идентификации

- Интеграция СКУД с другими системами безопасности

- АВТОНОМНЫЕ КОНТРОЛЛЕРЫ СИСТЕМ ДОСТУПА

- Принцип действия систем скуд

- Принцип работы

- Защита приложений

- Устройства и оборудование СКУД

- Какие виды СКУД бывают

- Карты доступа

- Функциональные задачи СКУД

- Красивая обёртка

- Ловушки (имитация системы)

Правила установки СКУД

Монтаж СКУД осуществляется сотрудниками сертифицированных компаний. Они знакомятся с объектом и требованиями к нему, делают замеры. Далее составляют проект с учетом мест расположения точек доступа, разрабатывают маршруты прокладки кабелей.

Процесс монтажа состоит из таких этапов:

- Подготовительный — приобретение комплектующих и оборудование СКУД, установка программ, производство персональных карт или иных идентифицирующих устройств.

- Монтаж СКУД, организация сети, подсоединение к серверу, наладочные работы, тестовый запуск.

- Обучение эксплуатации СКУД.

- В финале испытывают работоспособность системы.

Технические средства для управления движением персонала и посетителей

Мы уже немного рассказывали о технических частях СКУД. Теперь можно разобраться с ними подробнее и рассмотреть их возможности и характеристики.

Электронные и биометрические идентификаторы пользователя

Самым распространённым подходом к организации идентификации были и остаются пластиковые карты контроля доступа.

Вот такие метки могут использоваться в качестве идентификаторов

Вот такие метки могут использоваться в качестве идентификаторов

Они могут использовать различные методики считывания данных: штрих-код, магнитную ленту или интеллектуальную систему. Также многие компании используют электронные таблетки — миниатюрные микросхемы, облачённые в металлический корпус. Это Touch Memory, или контактная память.

Простейшая карта контроля доступа с чипом

Простейшая карта контроля доступа с чипом

Простейший вариант контактной памяти вы, возможно, используете ежедневно — это ключ от домофона, с помощью которого можно пройти в свой подъезд.

Очевидная уязвимость таких идентификаторов — возможность кражи, утери или клонирования. Более надёжный способ идентификации определённого человека — биометрический контроль доступа.

Сетчатка глаза является уникальной особенностью каждого человека

Сетчатка глаза является уникальной особенностью каждого человека

В отличие от электронных физических идентификаторов здесь считываются уникальные особенности самого человека. Самые распространённые — сканер отпечатков пальцев или сетчатки глаза. Это статические методы, которые используют неизменяемые характеристики человека.

Отпечатки человека также не могут быть у двух разных людей

Отпечатки человека также не могут быть у двух разных людей

Более сложные системы используют динамический тип идентификации, когда учитываются поведенческие и изменяемые характеристики человека — подпись, речь, свойства набора с клавиатуры.

Электронные идентификаторы просты в монтаже и стоят недорого, в отличие от более надёжных биометрических типов.

Считыватели

Считыватели, или ридеры, предназначены для чтения данных с идентификаторов с дальнейшей передачей информации контроллеру.

Считыватели имеют много разных реализаций

Считыватели имеют много разных реализаций

Его тип зависит от выбранного метода идентификации. Самый простой пример считывателя — домофон, на котором есть посадочная зона для ключа, которая и является считывателем. В более сложных механизмах используются магнитные считыватели, сканеры отпечатков пальцев и сканеры сетчатки.

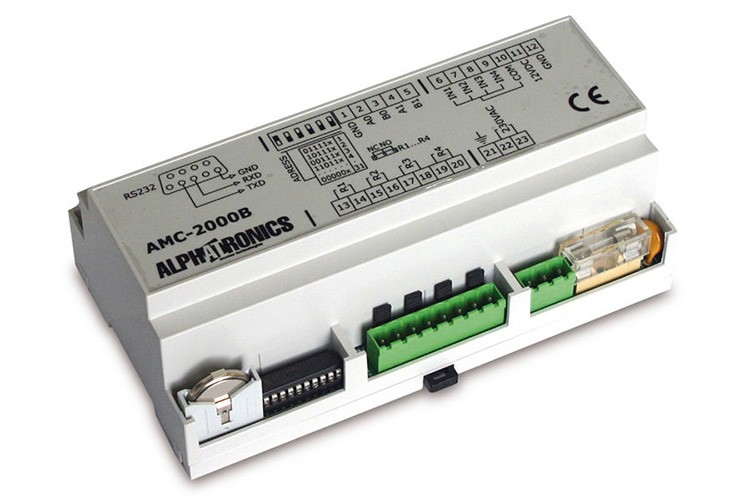

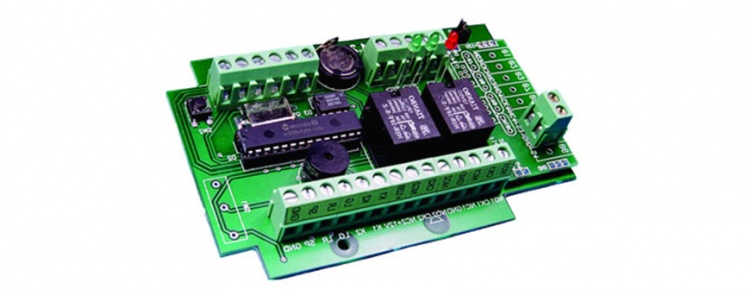

Контроллеры

По сути контроллер является главным звеном, решающим, пропускать посетителя в зону или нет.

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Это отдельный электронный блок, который может быть использован отдельно либо интегрироваться в одно из исполнительных устройств. Контроллеры управляют открытием и закрытием замков, обработкой сигналов от считывателей, сверку кодов идентификаторов с имеющимися в базе. Контроллеры могут быть автономными или входить в состав СКУД.

Исполнительные устройства — замки, турникеты, шлюзовые кабины

Самый простой тип исполнительного устройства выражается в обыкновенных электронных замках.

Турникеты постепенно осовремениваются и совершенствуются

Турникеты постепенно осовремениваются и совершенствуются

Открытие может происходить удаленно с поста или на более близких дистанциях с помощью специального ключа. Также вместе с такими замками могут быть использованы магнитные карты или контактная память.

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Турникеты тоже являются исполнительным устройством. Они могут быть поясными или полноразмерными. Механизм турникета реализован таким образом, чтобы через него мог пройти всего один идентификатор за раз. Шлюзовые камеры в основном применяются на объектах с повышенным уровнем секретности и безопасности. А ворота и шлагбаумы — для организации контролируемого проезда автомобилей.

Программное обеспечение СКУД

Реализаций программных комплексов систем контроля доступа много. В основном компании, занимающиеся разработкой СКУД, предоставляют готовые комплекты оборудования и написанного под него программного обеспечения.

Пример работы программы СКУД

Пример работы программы СКУД

В общем, на СКУД и вовсе не может быть использовано какое-либо программное обеспечение. Оно нужно лишь для более удобного контроля, сбора информации, аналитики и прочих удалённых возможностей.

Симбиоз СКУД с иными системами обеспечения безопасности

Большинство компаний используют несколько программ одновременно для организации нормальной работы бизнеса. Например, пожарные и службы жизнеобеспечения контролируют количество алкоголя в крови сотрудников и через камеры наблюдают за происходящим на земле

Поэтому важно, чтобы новое программное обеспечение для контроля доступа было хорошо интегрировано в них и синхронизировано для отслеживания времени

Взаимодействие с видеонаблюдением

Обычно это делается так:

- камеры и СКУД на общем ПО;

- все движения контролируются камерами, выявляются посторонние, повышается работоспособность;

- если оборудование вращается, оно может посылать сигналы, чтобы повернуть его на нужный угол;

- при их одновременном использовании, помимо анализа полученной информации, упрощается процесс отслеживания работы персонала.

Система контроля доступа (СКУД) даже по фото точно определяет, кто проходит с ключом. Это исключает регистрацию идентификаторов другими людьми, каждому придется применять карты самостоятельно.

Взаимодействие с противопожарным и охранным ПО

В этом также есть свои преимущества:

можно разделить зоны пропуска людей и уменьшить охраняемую территорию;

фиксируются события, в которых осуществляется проход и выход, есть возможность узнать, кто вошел в офис / комнату;

в случае пожара легко определить, сколько людей внутри, это важно для организации спасательной операции;

в случае ложных срабатываний легче выяснить причины;

в случае пожара все выходы откроются автоматически.

Интеграция с лифтами

Если в здании много офисов, можно организовать контроль над потоком людей на определенных этажах. Вызовы лифтов из определенных зон фиксируются, выход разрешен только по идентификатору.

Взаимодействие с алкотестерами

На некоторых промышленных предприятиях за людьми, у которых есть алкоголь в крови, строго следят за их безопасностью. Использование ACS исключает человеческий фактор и субъективацию, автоматически фиксирует все данные и результаты. В базе есть все, проверить можно в любой момент.

Интеграция с «умными» системами

Вариантов такой схемы очень много. Например, вы можете настроить маршруты сотрудников в зависимости от их местоположения. А при использовании идентификатора информация обрабатывается, а затем включаются только необходимые элементы: свет в отдельных зонах, назначенное для него оборудование, разрешенные двери открываются.

Взаимодействие с управлением производством

Если программы интегрированы друг с другом, в программах управления персоналом вы увидите, сколько часов человек фактически отработал в компании, сколько раз он выходил из комнаты в течение дня и когда возвращался домой

Это важно для большинства решений. Есть продукты, готовые к использованию, и можно разрабатывать новые

Разновидности

Сегодня доступны следующие типы обрудования СКУД:

- Электронные турникеты и шлагбаумы — обеспечивают контроль прохода и проезда сотрудников и посетителей. При подключении программных средств проход становится доступным только после идентификации;

- Мобильные ограждения выступают вспомогательными конструкциями. Модульная структура обеспечивает мобильность и удобство в применении;

- Программное обеспечение – интеллектуальная составляющая СКУД. Отображает процесс работы, обеспечивает удаленное управление, позволяет вести учет;

- Контроллеры контроля доступа – это основное оборудование системы. Они необходимы для предоставления информации компьютеру, отвечают за открытие/закрытие прохода. Имеют вид сетевых или автономных систем. Тип контроллера определяет способ передачи данных и условие, при котором доступ будет открыт.

Ниже приведена структурная схема биометрической системы, где отмечено используемое оборудование:

Выбирая биометрическую систему СКУД, вы сможете решить несколько задач:

- Предупредить проникновение посторонних людей на территорию охраняемой зоны;

- Вести учет работников, которые прошли через турникет в обоих направлениях;

- Вести видеонаблюдение;

- Ограничить доступ сотруднику в конкретное помещение, при этом он свободно посещает другие;

- Ограничить проходы работникам на производственные объекты по выходным дням;

- Сравнить лицо посетителя, который воспользовался пропуском, с фотографией из банка данных СКУД;

- Контроль над перемещением работников и должным исполнением трудовых обязанностей, благодаря монтажу системы видеонаблюдения;

- Если бизнес достиг нового уровня и требует ограничения доступа посторонних лиц в офисных помещениях, оптимальным вариантом станет покупка и установка СКУД.

Процесс идентификации

В основу работы СКУД заложен процесс идентификации. Он подразумевает процедуру сравнения идентификационной информации с шаблонами, которые уже хранятся в памяти системы. Данные функции выполняет специальное оборудование – считыватели, а те передают информацию блоку управления.

Идентификация осуществляется следующими способами:

- По кодовому слову (паролю), которое запоминает пользователь и вводит вручную на клавиатуре, кодовом устройстве или, используя другое оборудование. Преимуществом способа выступает отсутствие материального носителя и денежных трат на него.

Однако секретность доступа очень низкая, ведь нередко код записывают на бумажном носителе и хранят на видных местах. Другой проблемой являются ошибки при наборе кодового слова, что снижает скорость прохода сотрудников на предприятие. - По коду, который хранится на физическом носителе. В качестве идентификатора используются электронные ключи, брелоки или карты, на которые записан код.

- Биометрическая идентификация – в качестве кода здесь используются биометрические данные конкретного человека – отпечаток пальца, рисунок вен ладони, лицо, рисунок радужной оболочки глаза.

Интеграция СКУД с другими системами безопасности

Многие объекты оборудованы обязательными система для обеспечения безопасности, к таким относятся: охранно-пожарные системами, установки с устройствами видеонаблюдения, осуществляющие визуальный контроль территории. Интеграция этих видов охранной деятельности с системой СКУД повышает эффективность работы каждой в отдельности.

Интеграция с системой видеонаблюдения

Совместная работа видеонаблюдения и контроля доступа может производится следующим образом.

- Камеры видеонаблюдения, которые размещаются на пунктах пропуска, имеют общее программное обеспечение с системой СКУД. Таким образом, производится анализ данных обеих систем, что увеличивает качество информации.

- Отслеживание перемещений с помощью видеокамер отдельных подозрительных лиц позволяет выявить владельцев чужих идентификаторов, что повышает эффективность работы самой системы СКУД по предотвращению несанкционированных проникновений.

- Поворотные видеокамеры могут получать сигналы с системы СКУД для поворота в нужное положение. Например, при входе в помещение некоторых лиц из базы данных СКУД, камеры поворачиваются в положение позволяющие наилучшим образом рассмотреть входящего.

- При участии системы СКУД с интегрированными в нее камерами наблюдения в ведение учета рабочего времени практически исключается вариант регистрации одними сотрудниками идентификаторов других во время прихода и ухода на рабочее место.

Интеграция с охранно-пожарной системой

Из основных преимуществ такой интеграции можно выделить следующие.

- С точки зрения улучшения охраны, система СКУД позволяет выполнить разделение зон доступа, что сделает возможным охранять не весь объект, а только часть его по приходу на эту территорию сотрудников.

- Система СКУД фиксирует все события, связанные с проходом и выходом через посты пропуска. Поэтому в случае чрезвычайных ситуаций можно будет легко определить, кто и когда посещал помещение, в котором произошло происшествие.

- Фиксация событий оказывает пользу и в работе пожарной сигнализации. В случае возгорания на объекте, информация о количестве присутствующих в помещениях людей будет крайне важна для организации спасательных работ.

- При организации ложного срабатывания данные СКУД помогут выяснить его причину и принять меры.

- Срабатывание пожарной сигнализации даст сигнал на срабатывание технических средств, входящих в состав системы — все пожарные выходы будут быстро разблокированы.

- Техническое оборудование СКУД интегрированное с пожарной сигнализацией и установленное в лифтах отключит их в случае возгорания или задымления.

АВТОНОМНЫЕ КОНТРОЛЛЕРЫ СИСТЕМ ДОСТУПА

Автономный контроллер СКУД имеет возможность подключения считывающего устройства, кнопки выхода, а также клеммы для управления исполнительным устройством, например, замком. Кроме того, он обладает энергонезависимой памятью, позволяющей хранить информацию об электронных ключах пользователей.

Эта величина различна в зависимости от модели и составляет, как правило, 1000 и более идентификаторов. Достаточно популярным прибором этого типа скуд является контроллер z5r.

При выборе такого исполнения следует обратить внимание на:

- наличие возможности выбора типа замка: электромагнитный или электромеханический;

- тип интерфейса связи со считывателем.

Что касается последнего пункта, то это важный момент – при несоответствии протокола обмена СКУД работать не будет

Обратите внимание: если в характеристиках указан, например протокол Dallas TM (iButton), то это не означает, что контроллер может работать только с ключами Touch Memory.. Многие бесконтактные считыватели карт Proximity EM-Marine поддерживают указанный в качестве примера интерфейс

Так что особой проблемы здесь нет – главное обратить на этот момент внимание.

Многие бесконтактные считыватели карт Proximity EM-Marine поддерживают указанный в качестве примера интерфейс

Так что особой проблемы здесь нет – главное обратить на этот момент внимание.

Следующее что важно для пользователя – способ программирования ключей. Здесь могут существовать несколько вариантов:

Здесь могут существовать несколько вариантов:

Следующее что важно для пользователя – способ программирования ключей. Здесь могут существовать несколько вариантов:

- с помощью мастер ключа;

- через специальный адаптер;

- на компьютере, если производитель поставляет нужное ПО.

В большинстве случаев мастер ключ представляется оптимальным вариантом, поскольку не требует дополнительных подключений. Это удобно, когда в процессе эксплуатации контроллера требуется периодически добавлять новые идентификаторы.

Алгоритм прост: к считывателю подносится «мастер» и включает режим программирования. Поднесенный затем ключ записывается в память прибора. Выход из режима осуществляется автоматически по истечении определенного времени или мастер ключом. У различных моделей порядок и содержание действий могут отличаться, но суть от этого не меняется.

Производители могут предлагать дополнительные опции, зачастую интересные и полезные. Так в упоминавшемся контроллере z5r есть режим ACCEPT.

При работе в нем все ключи получают доступ и заносятся в память прибора. Практическое применение таково, что, перейдя в такой режим можно за определенный промежуток времени автоматически создать базу ключей не переходя в режим программирования.

Автономные контроллеры применяются, в основном, для организации доступа в одно или несколько помещений.

Принцип действия систем скуд

Работа этого автоматизированного контроля зависит от имеющегося у него конфигурации. Сложные модели преграждают доступ посторонним людям при входе на завод или банк. Простые элементы СКУД контролируют только одну дверь. Систему ставят на входе, чтобы оно считывало информацию. Перед этим ее подсоединяют к специальному контроллеру.

Это устройство распознает и обрабатывает полученные от пользователей данные. Так просто попасть внутрь помещения под охраной не получится. Понадобится электромагнитная карта или ключ-чип. Для усиления безопасности многие владельцы предприятий или домов подключают датчики.

Основные задачи системы

СКУД защищает помещения от несанкционированного вмешательства (например, от проникновения вандалов). Это может происходить как на программном, так и на аппаратном уровне. Другими задачами системы являются:

- закрытие всех помещений, к которым есть доступ у автоматизированной системы;

- накопление и анализ полученных данных;

- своевременное внесение изменений в работу.

Также к задачам СКУД относится распечатка данных о посетителе (каких именно, выбирает оператор).

Преимущества и роль в охране

СКУД обладает следующими плюсами:

- контролирует передвижения персонала или других людей по охраняемой территории;

- ограничивает проход служащих;

- ведет учет времени для всех кто работает на предприятии или в офисе;

- выдает отчеты обо всех посетителях, которые были на территории;

- замечает, когда приходят и уходят посетители.

Также преимуществами СКУД является постоянный контроль за всеми входами и выходами внутри помещения. Хорошие результаты дает система в сочетании с камерами наблюдений и противопожарной сигнализацией. При срабатывании одного из датчиков блокируются двери контроллером. Если на объекте пожар, запускается видеонаблюдение и происходит разблокировка выходов.

Принцип работы

На основе сравнения различных идентификационных признаков человека или транспортного средства с параметрами в памяти СКУД. У каждого имеется персональный идентификатор – код или пароль. Также может использоваться биометрия – изображение лица, отпечатки пальцев, геометрия кисти, динамика подписи.

Рядом со входом в закрытую зону устанавливаются устройства для ввода данных или считывания информации. Затем материал передаётся в контроллеры доступа для анализа и соответствующей реакции – открыть или заблокировать дверь, включить сигнализацию тревоги или зарегистрировать там нахождение сотрудника.

Защита приложений

AST – Application Security Testing

Инструменты анализа и тестирования приложений, которые позволяют не упустить из виду уязвимости, действующие на уровне ПО. Gartner выделяет четыре основных вида AST:

- Static AST (SAST) – тестирование методом белого ящика. Позволяет находить уязвимости исходного кода на ранних этапах разработки.

- Dynamic AST (DAST) – тестирование методом черного ящика. Помогает находить уязвимости и слабости безопасности в работающем приложении. Подобные инструменты моделируют заранее известный список внешних атак на приложение.

- Interactive AST (IAST) – сочетает в себе некоторые из элементов двух предыдущих подходов. Тестирование происходит в режиме реального времени, пока приложение работает в среде контроля качества или тестовой среде. Проверяется в том числе и сам код, но уже после сборки.

- Mobile AST – выявляет и анализирует уязвимости мобильных приложений во время разработки и после нее.

SCA – Software Composition Analysis

Программные решения класса SCA предназначены для автоматизированного обнаружения рисков и устранения уязвимостей в коде, а также контроля использования внешних элементов с открытым исходным кодом.

WAF – Web Application Firewall

Средства фильтрации трафика прикладного уровня, специально ориентированные на веб-приложения и чаще всего использующиеся для защиты уже готовых приложений. WAF может быть реализован как облачный сервис, агент на веб-сервере или специализированное аппаратное или виртуальное устройство. Классическое размещение WAF в сети — в режиме обратного прокси-сервера, перед защищаемыми веб-серверами. В зависимости от производителя могут поддерживаться и другие режимы работы. Например, прозрачный прокси-сервер, мост или даже пассивный режим, когда продукт работает с репликацией трафика.

RASP – Runtime Application Self-Protection

Эта технология безопасности встроена или связана с приложением или средой выполнения приложения и способна контролировать его выполнение, а также обнаруживать и предотвращать атаки в реальном времени. RASP может анализировать поведение приложения и контекст, в котором оно происходит, в отличие от защиты на основе периметра. Есть два режима работы:

- диагностика (только оповещение об угрозах);

- самозащита (запрет подозрительных инструкций).

Устройства и оборудование СКУД

От самых простых (с пропуском через одну дверь на вход и выход) и до самых сложных (с десятком объектов, комнат, входов и выходов) контроль доступом может содержать в себе различные модификации и конфигурации. Так или иначе, каждая система обязательно содержит:

Оборудование ограничения доступа

Устанавливается на проходе или проезде охраняемой территории:

турникеты — устанавливаются в тех местах, где необходимо осуществить контролируемый проход людей (офисе, общественном транспорте и т.п.). Турникеты различают:

- поясные;

- полноростовые.

шлагбаумы и ворота — устанавливаются при въезде на защищенную территорию организации, на автомобильных стоянках, на частной территории. Ряд из требований:

- хорошая устойчивость к погодным изменениям;

- возможность дистанционного управления.

шлюзовые кабины — применяют на объектах с повышенной мерой безопасности. Различают два вида:

- шлюзы тамбурного типа (человек заходит в 1-ю дверь и попадает в своего рода тамбур. Предъявляет личный идентификатор (биометрические параметры: сетчатка глаза, отпечаток пальца, голос), личное удостоверение и только в случае соответствия перед ним открывается 2-ая дверь, в противном случае человек остается заблокированным в комнате между двух дверей, до выяснения обстоятельств);

- шлюзы-ротанты (аналог первого метода, только имеет более высокую пропускную способность, т.к. вместо дверей применяют турникеты).

болларды — дорожные столбы, имеющие возможность опускаться и подниматься при необходимости, тем самым предоставляя доступ или блокируя несанкционированный проезд автомобилем на охраняемый объект.

Оборудование для идентификации доступа

Идентификация человека осуществляется с помощью считывающего устройства, которое принимает и обрабатывает информацию содержащуюся на специальном носителе.

Устройства для идентификации по виду различают:

- магнитные (карты с магнитным деталями или же технологией Виганда);

- электронные (соответствующие ключи, дистанционные карты);

- оптические (специальные метки, карты со штрих-кодом);

- акустические (передача с помощью закодированного звукового сигнала);

- биометрические (отпечатки пальцев, форма лица, сетчатка глаза);

- комбинированные (применяются не одна, а ряд вышеописанных технологий).

Считыватели идентификаторов различают:

- контактные (путем нажатия кнопок на клавиатуре, непосредственным прикладыванием ключа, поворотом механизмов);

- бесконтактными (путем поднесения устройства идентификации на определенное расстояние к считывателю);

- комбинированными.

Контроллер

Для всей системы нужен центральный компьютер (контроллер), который будет осуществлять сбор, анализ и хранения информации с устройств идентификации. Предоставленный идентификатор человеком, анализируется ПК, сравнивается с информацией хранимой в памяти и, соответственно, контроллер будет принимать решение за тем, кому предоставить доступ, а кто его не получит в силу каких-либо причин. Так же он осуществляет управление за системами безопасности, если таковы были предусмотрены: видеонаблюдением, охранной и пожарной сигнализацией.

Вспомогательные устройства и оборудование

Чтобы обеспечить установку полноценной СКУД и взаимодействие системы друг с другом, также потребуется вспомогательные элементы. К ним относятся:

- кабель;

- конверторы среды;

- монтажная фурнитура;

- источники питания (аккумуляторы, бесперебойный блоки питания);

- доводчики для дверей;

- датчики (герконы, движения);

- кнопки выхода;

- камеры видеонаблюдения;

- извещатели (устройства охранной и пожарной сигнализации);

- программное обеспечение.

Какие виды СКУД бывают

Контроль доступа делится на автономные и сетевые виды по способу управления. Первый вариант легче монтируется. Для него не нужно прокладывать длинные кабельные линии и устанавливать централизованное управление с применением компьютеров. Такие устройства чаще всего используются в офисах.

Их минусом является невозможность хранить и накапливать информацию. Это значит, что они не смогут формировать отчеты, вести учет за перемещением работников и временем, которое они проводят на объекте. Помимо этого, в автономном СКУД нельзя заносить и своевременно убирать идентификационный код.

Системы управления доступом и контролем в сетевом типе находятся под управлением центрального компьютера. Он служит связующим звеном в работе периферийных устройств автоматической системы контроля. Также в таком варианте можно оперативно менять ключи доступа для устройств, преграждающих путь.

В отличие от автономного, этот вариант систематизирует и накапливает информацию о людях, которые посетили или ушли (уехали) с объекта. Кроме того, ПО централизованного компьютера позволяет контролировать трудовую дисциплину персонала и вести учет времени, которое они провели на работе. Этот тип контроля незаменим для объектов со сложной структурой и большим количеством сотрудников. Сетевая система скуд более многофункциональна и совершенна, чем автономная. Но и стоимость ее намного выше.

Преграждающее устройство

В эту категорию входят:

- турникеты;

- ворота и шлагбаумы;

- шлюзовые кабины;

- электромеханические или электромагнитные замки;

- электрозащелки;

- дорожные автоматические барьеры.

Такие устройства получают команды с контролирующего прибора и не дают зайти на территорию под охраной. Вход будет открыт только после предъявления специального ключа, брелка, карточки или метки. Монтировать такое оборудование должны специалисты. Можно доверить эту работу мастерам или фирмам.

Идентификатор

Таким устройством является ключ с заранее записанной на него информацией. Кроме того, идентификатором может быть даже трехмерное изображение лица, рисунок на сетчатке глаза или уникальный отпечаток пальца. Опознавательным знаком в охране служит также код, вводимый с клавиатуры.

Контроллер

Основной задачей этого прибора является принятие решений, программирование алгоритмов и принципов работы, обработка данных и хранение кодов в базе данных. Без контроллера невозможна нормальная работа всего остального оборудования. Он является своеобразным “сердцем” периферийных устройств. Если вдруг случаются аварии электросети, прибор продолжает питаться от внешнего блока резервного питания или собственного аккумулятора. Поэтому ему не страшны даже длительные отключения света.

Считыватель

Такое периферийное оборудование идентифицирует и расшифровывает код, который поступает к нему с брелка, карты или метки. Также считыватель может узнавать человека по сетчатке, особой присущей только пользователю форме лица или узорам на пальцах. В этом ему помогает встроенный биометрический доступ к сканеру. Для того чтобы защитить прибор от вандалов, выбирайте корпус из стали. Он обладает хорошей механической прочностью.

Карты доступа

В карты с магнитной полосой встроен цифровой код. При контакте с картой свайп-ридером расшифровывается личность, а также действия когда-либо совершенные владельцем этого закодированного номера.

Смарт-карты содержат компьютерный чип. Изготавливаются они из плотного пластика. Устройство чтения воспринимает сигнал удаленно по беспроводной сети на расстоянии от нескольких миллиметров вплоть до десятка сантиметров, в том числе, через одежду или портмоне.

Незначительно поврежденная карта с магнитной полосой может какое-то время функционировать. Дефект микрочипа внутри смарт-карты однозначно выводит ее из строя.

Еще одна разновидность — пластиковая карта с нанесенным штрих-кодом. Для обеспечения сохранности данных место расположения штрих-кода покрывается специальным составом. Такая конструкция обеспечивает доступ к зашифрованной информации только инфракрасным лучам.

Также может использоваться брелок в виде железной таблетки. Прибор оснащен чипом, при контакте которого со считывателями СКУД на контроллер отправляется идентификационный код.

Потеря идентификационной карты не представляет опасности, если в СКУД внесены биометрические данные сотрудников. К таким настройкам прибегают в большинстве правительственных и крупных корпоративных учреждений, для допуска к которым требуется самый высокий уровень идентификации личности.

В базе данных автоматизированной системы зафиксирован срок действия всех карт. Если пользователь теряет свою карту или она становится неактивной в связи с окончанием времени ее функционирования, карта аннулируется и выдается новая.

Функциональные задачи СКУД

Среди большого количества решаемых системой задач, можно выделить следующие основные:

- борьба с промышленным шпионажем;

- сохранность материальных ценностей;

- контроль от проникновения лиц с вредным идеологическим уклоном (организация саботажа);

- организация учета рабочего времени (контроль за опозданиями или преждевременным уходом работающих сотрудников);

- защита коммерческой и другой конфиденциальной информации;

- отслеживание и регулирование количества посетителей объекта;

- контролирование въезжающих и выезжающих с территории объекта транспортных средств;

- запрет доступа на объект обычным гражданам, пытающимся попасть на территорию просто ради любопытства.

Красивая обёртка

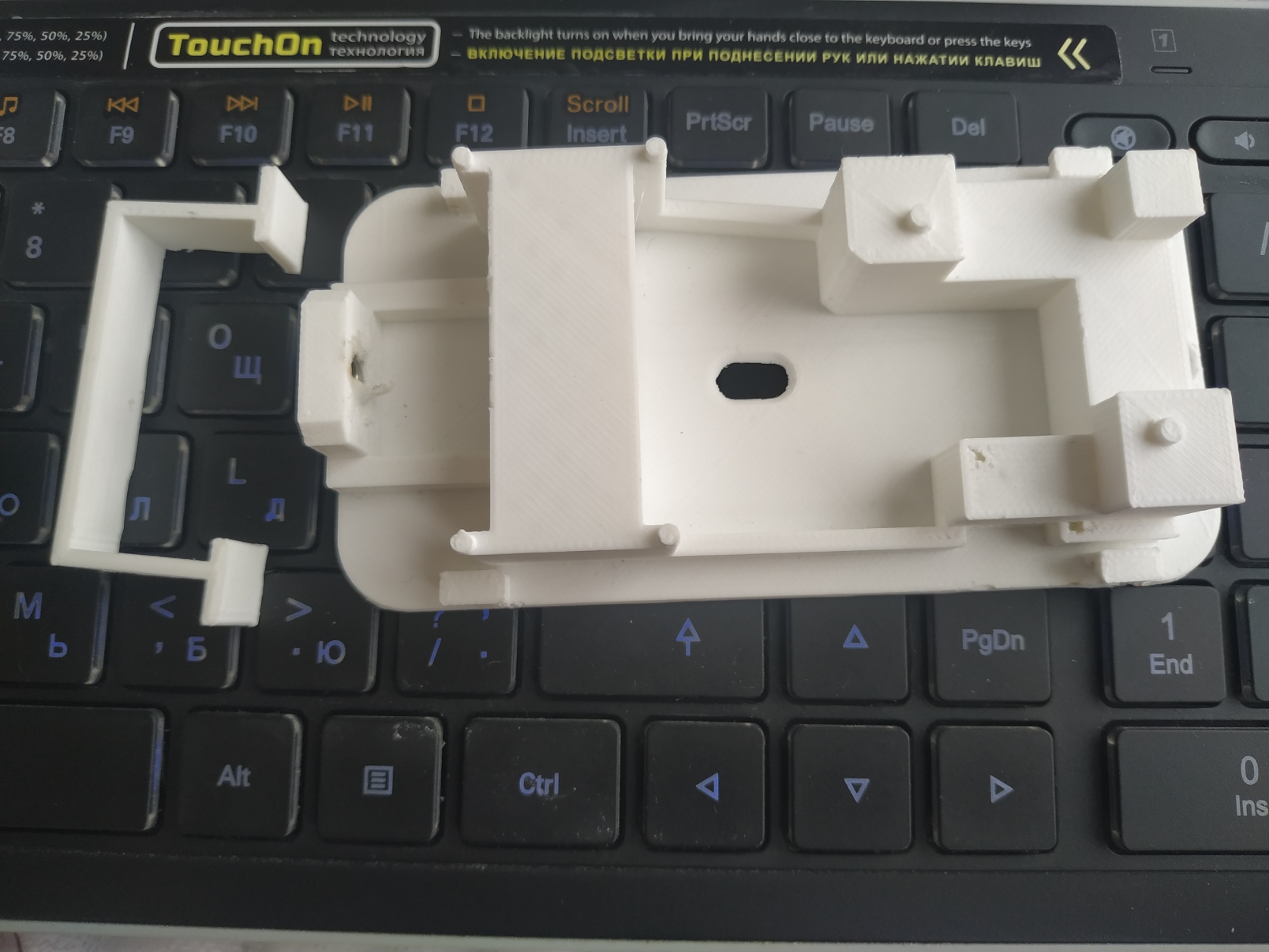

Наверное, очевидно, что две платы без какого-либо корпуса выглядят не очень красиво и безопасно. Я попросил другая спроектировать и напечатать под них корпус. Цвет выбрали белый, чтобы подходил под будущий интерьер. Уже после печати я понял, что белый корпус не гасит свет диодов на ESP, поэтому их можно использовать в автоматизациях. Даже синий диод в условиях коридора должен быть виден.

Основа, на которую ложатся платы, и прищепка (слева) для того, чтобы закрепить PN532

Основа, на которую ложатся платы, и прищепка (слева) для того, чтобы закрепить PN532 К ESP подключается кабель питания, поэтому она не должна болтаться внутри корпуса.

К ESP подключается кабель питания, поэтому она не должна болтаться внутри корпуса.

Ух, наконец-то закончил. Спасибо, что дочитали до конца. Надеюсь, что этот гайд помог вам!

Ловушки (имитация системы)

DDP – Distributed Deception Platforms

Развитие концепции Honeypot привело к появлению современных DDP, отличительной чертой которых стала имитация максимального числа ИТ-систем, включая не только серверы и конечные станции, но и сетевую инфраструктуру, приложения и данные. Распределенные платформы для имитации инфраструктуры встраиваются между целевой системой и потенциальным атакующим. Идея проста: злоумышленник должен думать, что это реальная система. При этом сама система одновременно будет способствовать проактивному блокированию атак путем вычисления вектора атаки на тестовую инфраструктуру еще до того, как атакующий получит доступ к реальной системе, и помогать в реагировании на уже свершившийся инцидент ИБ, благодаря развернутой аналитике прохождения атаки по тестовой инфраструктуре.